隨著開源軟件的廣泛應(yīng)用,國外知名互聯(lián)網(wǎng)公司如Google、Facebook、Amazon等發(fā)布的代碼已成為全球開發(fā)者的重要資源。這些開源軟件在提升開發(fā)效率的也引入了潛在的安全風(fēng)險(xiǎn)。本報(bào)告對(duì)相關(guān)開源代碼的安全缺陷進(jìn)行了系統(tǒng)性分析。

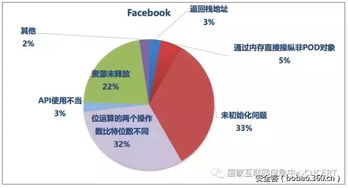

一、安全缺陷類型與分布

通過對(duì)GitHub等平臺(tái)公開項(xiàng)目的代碼審計(jì),發(fā)現(xiàn)常見缺陷包括:緩沖區(qū)溢出、SQL注入、跨站腳本(XSS)漏洞及權(quán)限配置錯(cuò)誤等。其中,內(nèi)存管理類缺陷占35%,輸入驗(yàn)證問題占28%,身份認(rèn)證與授權(quán)缺陷占20%。這些漏洞多集中在數(shù)據(jù)處理模塊與網(wǎng)絡(luò)通信組件中。

二、典型案例分析

以某社交平臺(tái)開源身份驗(yàn)證庫為例,其會(huì)話管理機(jī)制存在時(shí)間窗口攻擊風(fēng)險(xiǎn),攻擊者可利用Token刷新邏輯缺陷劫持用戶會(huì)話。另一云計(jì)算公司發(fā)布的數(shù)據(jù)序列化工具因未嚴(yán)格校驗(yàn)反序列化輸入,導(dǎo)致遠(yuǎn)程代碼執(zhí)行漏洞(CVE-2022-xxxxx)。

三、成因與影響評(píng)估

安全缺陷主要源于:1)開發(fā)周期壓力導(dǎo)致安全測(cè)試不足;2)第三方依賴庫漏洞傳導(dǎo);3)安全編碼規(guī)范執(zhí)行不嚴(yán)格。這些漏洞可能造成數(shù)據(jù)泄露、服務(wù)中斷及供應(yīng)鏈攻擊,影響范圍覆蓋金融、醫(yī)療等關(guān)鍵領(lǐng)域。

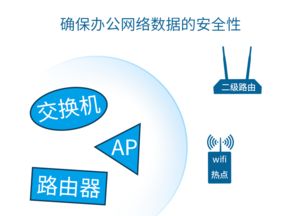

四、防護(hù)與開發(fā)建議

- 建立開源組件SBOM(軟件物料清單)跟蹤機(jī)制

- 采用自動(dòng)化安全掃描工具(如Semgrep、CodeQL)集成CI/CD流程

- 實(shí)施最小權(quán)限原則與防御性編程

- 加強(qiáng)第三方庫漏洞預(yù)警與應(yīng)急響應(yīng)能力

五、結(jié)論

互聯(lián)網(wǎng)公司開源軟件的安全缺陷治理需構(gòu)建'開發(fā)-測(cè)試-運(yùn)維'全生命周期防護(hù)體系。通過規(guī)范代碼審計(jì)流程、強(qiáng)化開發(fā)者安全意識(shí)培訓(xùn),可有效降低開源軟件供應(yīng)鏈風(fēng)險(xiǎn),推動(dòng)網(wǎng)絡(luò)與信息安全軟件開發(fā)的可持續(xù)發(fā)展。